O que é trojan? Entenda os cavalos de Troia e como se livrar deles

Situação comum: você faz login no seu computador e percebe que tem algo errado, mas não sabe dizer exatamente o quê. Há alguma coisa um pouco… estranha. Se você já esteve ou acha que está nessa situação agora, existe uma possibilidade real de ter um cavalo de Troia (trojan) em seu computador. Os cavalos de Troia podem não apenas roubar suas informações pessoais, mas também colocar você em risco de roubo de identidade e outros crimes cibernéticos graves. Neste artigo, examinaremos o que são os cavalos de Troia e de onde eles vêm. Também abordaremos como você pode se proteger e remover trojan do seu computador para manter sua segurança e tranquilidade on-line.

O que os cavalos de Troia fazem

Os trojan ou cavalos de Troia são um tipo de malware que invadem seu computador disfarçados de programas reais. Quando um deles entra no sistema, pode executar ações destrutivas antes mesmo de que você perceba. Depois de entrarem, alguns trojan ficam ociosos no computador e esperam mais instruções do hacker, mas outros começam as atividades maliciosas desde o início. Alguns deles baixam malware adicional no computador e, em seguida, ignoram suas configurações de segurança, enquanto outros tentam desativar o software antivírus. Alguns trojan sequestram seu computador e o tornam parte de uma rede criminosa de DDoS (Distributed Denial of Service ou ataque distribuído de negação de serviço).

Como remover trojan

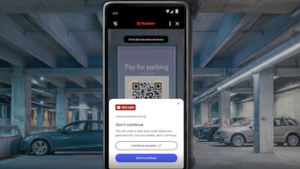

Primeiramente, antes de ver todas as formas pelas quais um cavalo de Troia pode invadir seu computador, vamos explicar como remover trojan. Você pode remover trojan do PC desabilitando no computador itens de inicialização que não venham de fontes confiáveis. Para obter os melhores resultados, primeiro reinicie o dispositivo no modo de segurança para que o vírus não impeça a remoção. Verifique cuidadosamente, verifque quais programas você está removendo. Se remover programas básicos de que o computador precisa para funcionar, o sistema pode ficar lento, desabilitado ou paralisado. Instalar e usar um antivírus confiável também é uma das principais maneiras de se livrar dos cavalos de Troia. Um programa antivírus eficaz procura certificados e comportamentos válidos de aplicativos, bem como assinaturas de cavalos de Troia em arquivos para detectá-los, isolá-los e removê-los imediatamente. Além disso ele atua como anti trojan, detectando cavalos de Troia conhecidos e removendo trojans e malwares. O programa antivírus da McAfee pode identificar tudo isso, detectando ainda atividades suspeitas em todos os aplicativos.

De onde vêm os cavalos de Troia

Esta seção examina mais de perto os locais em que você é mais vulnerável a um ataque de cavalo de Troia. Embora todos pareçam programas normais, eles precisam de uma maneira de chamar sua atenção antes que você os instale inadvertidamente em seu sistema. Os cavalos de Troia são diferentes de outros tipos de malware porque fazem você instalá-los. Você pensa que o programa baixado é um arquivo de jogo ou música, que provavelmente funcionará normalmente para não levantar suspeitas de que é trojan. Mas ele também instala um vírus prejudicial em segundo plano no computador. Tenha cuidado ao baixar arquivos das fontes a seguir. Muitos usuários instalam cavalos de Troia de sites de compartilhamento de arquivos e anexos de e-mail falsos. Você também pode ser atacado por mensagens de bate-papo falsificadas, sites infectados, redes invadidas e outros.

Sites de compartilhamento de arquivos

Praticamente todas as pessoas que têm alguma experiência com tecnologia ocasionalmente usam sites de compartilhamento de arquivos, como sites de torrents e outros sites que permitem que os usuários compartilhem seus arquivos. Esse conceito é atrativo por vários motivos. Primeiro, permite que as pessoas obtenham software premium sem pagar o preço de varejo. Porém, o problema é que os sites de compartilhamento de arquivos também são extremamente interessantes para hackers que buscam uma maneira fácil de entrar no seu sistema. Por exemplo, um hacker carrega uma cópia crackeada de um software popular em um site de torrent para download gratuito e, em seguida, espera que as vítimas em potencial o baixem… Os trojan também podem vir como arquivos de música, jogos e vários outros aplicativos.

Anexos de e-mail

Anexos de e-mail falsos são outra maneira comum de se infectar com cavalos de Troia. Por exemplo, um hacker envia um e-mail com um anexo, esperando que você clique e seja infectado instantaneamente ao abri-lo. Muitos hackers enviam e-mails genéricos para o maior número de pessoas possível. Outros vão atrás de pessoas ou empresas específicas. Em determinados casos, o hacker envia um e-mail falso que parece ter vindo de alguém que você conhece. O e-mail pode conter um documento do Word ou algo que você considere “seguro”, mas o vírus infecta seu computador assim que você abre o anexo. A maneira mais simples de se proteger desse tipo de ataque é, até mesmo antes de instalar um software para remover trojan, ligar para o remetente (antes de abrir o anexo) para ter certeza de que foi ele quem enviou esse anexo específico.

Mensagens falsas

Um número incontável de programas populares e aplicativos úteis permitem que você converse com outras pessoas diretamente do seu computador. Mas, independentemente de você usar esse tipo de software para negócios ou conexões pessoais, corre o risco de infecção por cavalo de Troia, a menos que saiba como se proteger. Os hackers “falsificam” uma mensagem para que pareça que veio de alguém em quem você confia. Além da falsificação, eles também criam nomes de usuário semelhantes e esperam que você não perceba ou não preste atenção nas pequenas diferenças. Como acontece com e-mails falsos, o hacker envia um arquivo ou aplicativo infectado por cavalo de Troia.

Sites infectados

Muitos hackers preferem atacar sites em vez de usuários individuais. Eles encontram pontos fracos em sites não seguros, que permitem fazer upload de arquivos ou, em alguns casos, até assumir o controle do site todo. Quando esse tipo de sequestro de site acontece, o hacker pode usá-lo para redirecionar os usuários para outros sites. Ele pode comprometer todo o site e redirecionar seus downloads para um servidor malicioso que contém um trojan. Usar apenas sites confiáveis e conhecidos é uma maneira de reduzir suas chances de cair nessa armadilha, mas um bom programa antivírus implementado antecipadamente também pode ajudar a detectar sites infectados e invadidos, evitando ter que baixar aplicativos para remover trojan posteriormente.

Redes Wi-Fi invadidas

As redes Wi-Fi invadidas também são uma fonte comum de trojan e outros malwares. Um hacker pode criar uma rede “hotspot” falsa exatamente igual àquela à qual você está tentando se conectar. No entanto, quando você se conecta a essa rede falsa por engano, o hacker pode redirecionar para sites falsos que parecem tão reais que até os especialistas têm dificuldade em identificar a diferença. Esses sites falsos contêm explorações de navegador que redirecionam qualquer arquivo que você tente baixar.

Considerações finais

Os cavalos de Troia ou trojan podem infectar seu computador e causar enormes problemas antes mesmo de você saber o que aconteceu. Assim que um deles entra no sistema, pode monitorar seu teclado, instalar malware adicional e causar uma variedade de outros problemas com os quais você simplesmente não gostaria de lidar. Felizmente, a maioria dos cavalos de Troia são genéricos e fáceis de controlar se você seguir esse processo comprovado. Itens de inicialização não verificados e programas suspeitos podem atuar como gateways para cavalos de Troia instalarem códigos nocivos no computador e outros dispositivos. Se você notar algum programa novo em execução no seu sistema, que não tenha sido instalado por você, pode ser um cavalo de Troia. Tente remover esse programa, que provavelmente também é um trojan. Depois, reinicie o computador para ver se o desempenho melhora.

Para remover trojan, siga estes passos:

Limpar trojan é uma ótima maneira de proteger seu computador e sua privacidade, mas você também deve tomar medidas para evitá-los no futuro:

- Configure contas na nuvem usando endereços de e-mail que ofereçam suporte para recuperação de contas. Contas de ISPs ou serviços pagos.

- No caso da Apple, você pode solicitar assistência para ajudar a recuperar uma conta (contas do Gmail e/ou Yahoo não podem ser recuperadas porque não é possível confirmar a quem pertencem)

- Use VPNs em Wi-Fis públicos

- Ligue para o remetente antes de abrir anexos de e-mail

- Use uma solução antivírus com proteção em tempo real

Mantenha sua proteção

O panorama das ameaças cibernéticas está sempre mudando e evoluindo. Os hackers estão sempre procurando novas maneiras de invadir computadores e servidores. Portanto, você deve ficar sempre por dentro das ameaças mais recentes. Usar uma solução antivírus comprovada para remover trojans e malwares é sempre uma aposta inteligente. Esses passos não apenas protegerão seus dispositivos, mas também garantirão a sua tranquilidade on-line.