Qué es un troyano, cómo detectarlo y cómo eliminarlo

Situación básica: Te conectas a tu computadora y notas que algo no va bien, pero no logras identificar de qué se trata. Algo parece… un poco raro. Si te has encontrado en esta situación, o crees que te podría suceder ahora, hay una posibilidad real de que tengas un malware troyano en tu computadora.

Los virus troyanos no solo pueden robar tu información más personal, sino que también te ponen en riesgo de sufrir robos de identidad y otros ciberdelitos graves. Examinaremos en este artículo qué son los troyanos y de dónde proceden. También cubriremos cómo puedes protegerte y eliminar los troyanos de tu pc para estar a salvo y mantener la tranquilidad en Internet.

Qué hace un troyano y cómo puede afectarle

Los troyanos en informática son un tipo de malware que invade tu computadora, disfrazado de programas reales y operativos. Una vez que este malware está dentro de tu sistema, puede realizar acciones destructivas antes de que sepas que está ahí. Al principio, algunos troyanos momentáneamente no hacen nada en el equipo y esperan nuevas instrucciones del servidor del hacker, pero otros empiezan su actividad maliciosa de inmediato.

Algunos troyanos descargan malware adicional en tu computadora y eluden tu configuración de seguridad, mientras que otros intentan activamente desactivar tu software antivirus. Algunos troyanos se apoderan de tu equipo y lo convierten en parte de una red delictiva de DDoS (sigla en inglés de “denegación distribuida de servicio”).

Cómo puedes detectar y eliminar un virus troyano

Antes de descubrir todos los lugares en los que un troyano puede invadir tu computadora, conviene saber cómo puedes eliminar un troyano de tu pc. Puedes eliminar algunos troyanos desactivando los elementos de inicio de tu computadora que no proceden de fuentes de confianza. Para obtener los mejores resultados, primero reinicia tu dispositivo en modo seguro para que el virus no pueda impedirte eliminarlo.

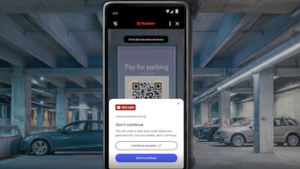

Asegúrate bien de saber qué programas específicos estás eliminando, ya que se podría ralentizar, desactivar o congelar tu sistema si eliminas programas básicos que tu computadora necesita para funcionar. También, instalar y usar una solución antivirus de confianza es una de las mejores formas de detectar a tiempo y eliminar un troyano de tu pc. Contar con un antivirus te ayudará no solo a buscar algunos indicadores de confianza y un comportamiento apropiado de las aplicaciones sino también buscar signos de la presencia de troyanos en los archivos para detectarlos, aislarlos y eliminarlos rápidamente. Además de detectar troyanos conocidos, el programa antivirus de McAfee puede detectar troyanos nuevos, porque puede encontrar actividades sospechosas dentro de cada aplicación.

Cuáles son las características principales de un virus troyano y cómo se propaga

Aunque todos los troyanos parecen programas normales, necesitan una forma de llamar tu atención para que, sin darte cuenta, los instales en tu sistema. Los troyanos son diferentes de otros tipos de malware porque te engañan para que los instales tú mismo. Creerás que el troyano es un juego o un archivo de música, y es probable que el archivo que estás descargando funcione con normalidad para que no sepas que es un troyano. Pero también instalará el virus dañino en tu computadora. Ten cuidado cuando obtengas archivos de las siguientes fuentes. Muchos usuarios instalan troyanos desde sitios web de intercambio de archivos y camuflados en archivos adjuntos de correos electrónicos. También te pueden atacar desde mensajes de chat falsos, sitios web infectados, redes pirateadas, etc.

Troyanos en sitios para compartir archivos

Casi todas las personas que tienen al menos un poco de conocimiento tecnológico utilizan ocasionalmente sitios web de intercambio de archivos. Estos incluyen sitios web de intercambio entre pares (torrents) y otros que permiten a los usuarios compartir sus archivos. Hacerlo resulta atractivo por varias razones. En primer lugar, permite obtener software de calidad sin pagar el precio de venta al público. Sin embargo, el problema es que los sitios de intercambio de archivos también son muy atractivos para los hackers que quieren encontrar una forma fácil de entrar en tu sistema.

Por ejemplo, un hacker sube una copia “crackeada” o pirata de un software popular a un sitio web de torrents para su descarga gratuita, y luego espera a que las víctimas potenciales lo descarguen… pero el software crackeado tiene oculto un malware troyano que permite al hacker hacerse con el control de la computadora.

Los virus troyanos también pueden venir en las populares formas de archivos de música, juegos y otras numerosas aplicaciones.

Troyanos en archivos adjuntos al correo electrónico

Los archivos adjuntos falsos en los correos electrónicos son otra forma común de infectarse con virus troyanos. Por ejemplo, un hacker te envía un correo electrónico con un archivo adjunto, esperando que hagas clic en él, para que tu computadora se infecte inmediatamente al abrirlo. Muchos hackers envían correos electrónicos genéricos al mayor número posible de personas. Otros los mandan a personas o empresas concretas, a quienes tienen como objetivo.

En los casos dirigidos, un hacker envía un correo electrónico falso que parece provenir de alguien conocido. El correo electrónico podría contener un documento de Word o algo que parece “seguro”, pero el malware infecta tu computadora en cuanto lo abres. La forma más fácil de protegerte de este ataque dirigido es llamar al remitente antes de abrir el archivo adjunto para asegurarte de si realmente ha mandado ese archivo.

Troyanos en mensajes falsos

Un sinnúmero de programas populares y aplicaciones útiles te permiten chatear con otras personas desde tu computadora. Pero, independientemente de si utilizas este tipo de software para conexiones personales o de negocios, corres el riesgo de que te infecten con un troyano, a menos que sepas cómo protegerte.

Los hackers falsifican un mensaje para que parezca que proviene de alguien de confianza. Además de esta suplantación, también crean nombres de usuario similares y esperan que uno no se dé cuenta, o que no preste atención a las pequeñas diferencias. Al igual que con los correos electrónicos falsos, en realidad el hacker está enviando un archivo o una aplicación infectada por un troyano.

Troyanos en sitios web infectados

Muchos hackers tienen como objetivo atacar los sitios web, más que a usuarios individuales. Encuentran puntos débiles en sitios web no seguros que les permiten cargar archivos o, en algunos casos, incluso tomar el control de todo el sitio web. Cuando el hacker se apodera del sitio puede utilizarlo para redirigir a los usuarios a otros sitios.

Así, puede comprometer todo el sitio web y redirigir tus descargas a un servidor malicioso que contiene el malware. Utilizar solo sitios web conocidos y de confianza es una forma de reducir las probabilidades de caer en esa trampa, pero un buen programa antivirus también puede ayudar a detectar los sitios infectados y pirateados.

Troyanos en redes Wi-Fi hackeadas

Las redes Wi-Fi “hackeadas” o pirateadas también son una fuente común de troyanos y otros programas maliciosos. Un pirata informático puede crear una red falsa de “puntos de acceso” que se parezca exactamente a esa red con la que intentas conectarte. Sin embargo, si te conectas por error a esta red, el hacker puede redirigirte a sitios web falsos que parecen tan reales que incluso los expertos tienen problemas para detectar la diferencia. Estos sitios web falsos redirigen la descarga de cualquier archivo que intentes descargar.

Reflexiones finales sobre los virus o malware troyanos

Los troyanos pueden infectar tu computadora y causar enormes problemas antes incluso de que sepas lo que ha pasado. Una vez que un troyano entra en tu sistema, puede monitorear tu teclado, instalar más malware y causar una variedad de otros problemas a los que no quisieras enfrentarte. Por suerte, en la mayoría de los casos los troyanos son genéricos y fáciles de manejar si sigues este proceso probado.

Los elementos de inicio no verificados y los programas sospechosos pueden actuar como puertas de entrada para que los troyanos instalen código dañino en tu computadora y en otros dispositivos. Si notas que se ejecuta algún programa nuevo en tu sistema que no has instalado, podría ser un malware troyano. Intenta eliminarlo y reiniciar el equipo para ver si tu rendimiento mejora.

Elimina los troyanos de tu PC siguiendo estos pasos:

Eliminar los troyanos es una buena forma de salvaguardar tu computadora y tu privacidad, pero también debes tomar medidas para evitarlos en el futuro:

- Configura cuentas en la nube utilizando direcciones de correo electrónico que ofrezcan soporte de recuperación de cuentas. Cuentas de proveedores de Internet o servicios de pago.

- En el caso de Apple, puedes solicitar asistencia para recuperar una cuenta (las cuentas de Gmail o de Yahoo no se pueden recuperar porque no pueden confirmar la propiedad).

- Protégete con una VPN en redes Wi-Fi públicas

- Llama al remitente antes de abrir archivos adjuntos de un correo electrónico

- Utiliza una solución antivirus con protección en tiempo real y que te permita eliminar troyanos

Protégete

El panorama de las ciber amenazas está siempre cambiando y evolucionando. Los hackers buscan continuamente nuevas formas de entrar en las computadoras y servidores, por lo que estar al día sobre las últimas amenazas y utilizar una solución antivirus de eficacia probada es siempre una decisión inteligente. Estos pasos no solo protegerán tus dispositivos, sino que también te darán tranquilidad mientras estás en línea.