Año nuevo, tecnología nueva. Eso es lo que se presenta en la feria CES que se celebra cada enero en Las Vegas. Las novedades presentadas en la mayor feria tecnológica del mundo han sido increíbles, algunas incluso estrafalarias. Sin duda, no han dejado indiferente a nadie y han tenido algo en común: los nuevos dispositivos están siempre conectados y eso significa que hay que protegerlos.

Hemos visto un pequeño dispositivo equipado con varios sensores que permite obtener un diagnóstico rápido de nuestro estado de salud gracias a la aplicación directa de la inteligencia artificial convirtiendo en realidad al tricorder de Star Trek, cinturones inteligentes que ayudan a las personas con visión limitada a desplazarse con seguridad y cerraduras inteligentes que abren la puerta con la palma de la mano.

Por todos estos dispositivos conectados circulan datos e información, datos e información sobre ti. Tu familia. Tu casa. A donde vas y de donde vienes. El tipo de datos e información que diferentes tipos de personas malintencionadas quieren controlar.

Ahí es donde cobra una especial relevancia la protección.

Cualquier dispositivo conectado a Internet debe estar protegido. Aunque sea algo tan inocuo como un enchufe de pared inteligente. La razón es que la seguridad de tu red doméstica depende de la seguridad a nivel de enlace. Si un solo dispositivo falla, puedes acabar expuesto. Y muchos dispositivos inteligentes no vienen con la mejor seguridad nada más sacarlos de la caja. Los piratas informáticos lo saben. Al comprometer un dispositivo como un enchufe de pared inteligente, un pirata informático puede acceder al resto de la red y a los dispositivos y datos que contiene.

Pero, ¿cómo proteger un enchufe de pared inteligente, una cafetera inteligente, la cerradura de la puerta y el frigorífico? Te lo contamos todo, además de consejos para mantener a salvo lo último en dispositivos médicos, de fitness y móviles.

Cómo proteger los nuevos dispositivos tecnológicos

En términos generales, puedes proteger la mayor parte de tus dispostivos siguiendo uno cuantos pasos. Ya sea un nuevo router Wi-Fi, un smartwatch o incluso un frigorífico conectado, todos ellos

Utiliza contraseñas fuertes y únicas.

Cuando tengas que configurar una nueva cuenta o dispositivo, utiliza una contraseña única y segura. Fuerte significa una mezcla de al menos 12 caracteres, o más. Eso incluye una mezcla de números, símbolos y tanto letras mayúsculas como minúsculas. Única significa que no lo repites en todas las cuentas. De este modo, si una contraseña se ve comprometida, el resto permanecerán seguras.

¿Por qué fuertes y únicas? Dada la potencia informática actual, el generador de contraseñas de un hacker puede crear millones de contraseñas en segundos. Las contraseñas débiles no tienen ninguna posibilidad contra ellos. Es una simple cuestión de estadística.

Piensa en una contraseña que utilice ocho números, letras mayúsculas y minúsculas, y símbolos. Suena bastante fuerte, ¿verdad? Por desgracia, un ataque de fuerza bruta podría descifrar esa contraseña en tan sólo un segundo. Un segundo

| Longitud de la contraseña

(Usando números, mayúsculas, |

Tiempo necesario para descifrarla |

| 8 | Un segundo |

| 12 | Ocho meses |

| 16 | 16 millones de años |

Sin embargo, si aumentas la longitud de esa contraseña a doce números, mayúsculas y minúsculas, y símbolos, tardarás ocho meses en descifrarla. Súbelo a 16 y tardaría 16 millones de años. Cuanto más larga sea, más compleja será. Y, por tanto, más difíciles de descifrar. Es la diferencia entre un segundo y 16 millones de años. Y si el ataque de fuerza bruta de un hacker a una contraseña lleva demasiado tiempo, simplemente pasará a la siguiente.

Un gestor de contraseñas puede ayudarte a crear contraseñas fuertes y únicas. Un gestor de contraseñas, que también se encuentra en un completo software de protección online puede crear y almacenar de forma segura contraseñas fuertes y únicas para tu madre y tu padre, para que tengan una cosa menos que recordar y de la que preocuparse.

Usa la autenticación multifactor

Los bancos, tiendas y otros servicios online suelen ofrecer autenticación multifactor para ayudarte a proteger tus cuentas, con la típica combinación de tu nombre de usuario, contraseña y un código de seguridad enviado a otro dispositivo que poseas (a menudo un teléfono móvil).

Si tu dispositivo o cuenta admite la autenticación multifactor, considera la posibilidad de utilizarla también allí. Supone una gran barrera para los piratas informáticos que intentan entrar a la fuerza en tu dispositivo con una combinación de contraseña y nombre de usuario.

Mantén todo actualizado

Actualiza tus aplicaciones y dispositivos con regularidad. Además de arreglar algún que otro fallo o añadir alguna que otra función nueva, las actualizaciones de aplicaciones y dispositivos suelen corregir fallos de seguridad. Las aplicaciones y dispositivos obsoletos pueden tener fallos que los hackers pueden aprovechar, por lo que la actualización periódica es imprescindible desde el punto de vista de la seguridad. Si puedes configurar tus aplicaciones y dispositivos para que reciban actualizaciones automáticas, aún mejor.

Ten en cuenta que esto también es aplicable a los dispositivos domésticos inteligentes.

Protege to router de Internet

Otro dispositivo que necesita una buena protección con contraseña es tu router de Internet. Asegúrate de utilizar también una contraseña fuerte y única para evitar que los piratas informáticos entren en tu red doméstica.

Considera también la posibilidad de cambiar el nombre de tu red doméstica para que no te identifique personalmente. Las alternativas divertidas a utilizar tu nombre o dirección incluyen desde frases de películas como “Que la Wi-Fi te acompañe” hasta viejas referencias de comedias de situación como “Central Perk”. Comprueba también que tu router utiliza un método de encriptación, como WPA2 o el más reciente WPA3, que mantendrá segura tu señal.

Protégelo TODO

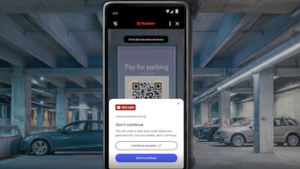

Un completo software de protección online puede proteger tus teléfonos, tablets y ordenadores. Además, puede proteger tu privacidad, tu identidad y detectar mensajes de texto, mensajes y enlaces fraudulentos, por nombrar sólo algunas de las muchas cosas que puede hacer.

Además, estos aparatos suelen conectarse a otros aparatos de tu red doméstica. En cierto modo, actúan como un mando a distancia para dispositivos domésticos inteligentes como termostatos, alarmas y cerraduras de puertas. Al proteger teléfonos, tablets y ordenadores, se protegen por extensión esos otros dispositivos.

Cómo proteger tus dispositivos domésticos inteligentes

La inteligencia de una casa inteligente depende de ti. Al menos cuando se trata de mantenerla más privada y segura. Lo que ocurre con los dispositivos domésticos inteligentes es lo siguiente: están conectados. Y todo lo que se conecta se protege. Aunque la protección en estos casos es poco diferente en comparación con tus ordenadores y teléfonos, existen medidas que puedes tomar.

Restablece la contraseña de fábrica

Muchos dispositivos domésticos inteligentes y del internet de las cosas (IOT) vienen con nombres de usuario y contraseñas preestablecidos de fábrica. Tanto es así, que puedes encontrar fácilmente listas de nombres de usuario y contraseñas de stock de estos dispositivos publicadas en Internet, donde los piratas informáticos pueden hacerse con ellas.

En el pasado, hemos visto cómo se producían todo tipo de ataques cuando no se cambiaban estas credenciales. Entre ellas hay historias de monitores para bebés pirateados en las que los atacantes toman el control de la cámara y los altavoces. Así que, al igual que haces con el resto de tus dispositivos y cuentas, crea un nuevo nombre de usuario y combínalo con una contraseña única y segura, tal y como se ha explicado anteriormente.

Actualízate a un router de Internet

Asimismo, los routers más antiguos pueden tener medidas de seguridad anticuadas, lo que puede hacerlos más propensos a los ataques. Si alquilas el tuyo a tu proveedor de Internet, ponte en contacto con él para que te lo actualice. Si utilizas el tuyo propio, visita un sitio de noticias o reseñas de confianza, como Consumer Reports, para obtener una lista de los mejores routers que combinan velocidad, capacidad y seguridad.

Configura una red de invitados específica para tus dispositivos IoT

Del mismo modo que puedes ofrecer a tus invitados un acceso seguro y separado de tus propios dispositivos, crear una red adicional en tu router te permite mantener tus ordenadores y smartphones separados de los dispositivos IoT. De este modo, si un dispositivo IoT se ve comprometido, un pirata informático seguirá teniendo dificultades para acceder a tus otros dispositivos en tu red principal, aquella en la que conectas tus ordenadores y smartphones.

Una cosa más: investiga al fabricante

Una de las medidas de seguridad más fuertes que puedes tomar es la investigación. Antes de comprar, investiga al fabricante. ¿Han tenido problemas de seguridad con sus dispositivos en el pasado? ¿Sus dispositivos tienen buenas críticas? ¿Qué te parece su política de privacidad? ¿Qué hacen con tus datos?

Puede resultar un poco complicado localizar ese tipo de información, pero tienes un par de sitios estupendos para empezar. Uno de ellos es Consumer Reports y sus minuciosos análisis de aparatos y tecnología. Otro recurso es el sitio “Privacy Not Included” de la Fundación Mozilla, que revisa los productos conectados, como los dispositivos para el hogar inteligente y el IoT, en cuanto a seguridad y protección.

Cómo proteger tus visitas de telemedicina

Para una revisión rápida, una consulta de prescripción o simplemente una conversación con un profesional sanitario, la telemedicina se ha establecido firmemente como una opción viable para muchos tipos de atención. Por supuesto, la información que se discute y comparte en una visita de este tipo puede ser delicada.

Utiliza una VPN

Una VPN, o red privada virtual, ofrece una sólida capa de protección adicional cuando transmites datos sanitarios o mantienes una conversación privada sobre tu salud con un profesional. Una VPN crea un túnel encriptado para mantener tu anonimato y el de tu actividad. En efecto, tus datos están codificados y ocultos para cualquiera que esté fuera de tu túnel VPN, lo que dificulta la recopilación de tu información privada. Comprueba con el proveedor de asistencia si su solución de telemedicina utiliza una VPN. Si no, siempre puedes conseguir una VPN como parte de tu software de protección online.

Consulta a tu proveedor

Si estás pensando en hacer una visita virtual al médico, ahora es una buena oportunidad para consultar a tu proveedor antes de la cita. De este modo, podrás sentirte cómodo con el aspecto que tendrá tu visita, averiguar qué aplicaciones especiales se utilizan (si las hay) y cómo protegerá tu intimidad el profesional sanitario. Además, puedes decidir qué dispositivo utilizarás y dónde lo utilizarás para que te sientas a gusto durante tu visita virtual.

Es probable que un proveedor de atención sanitaria de confianza te facilite toda esta información previa a la cita en su sitio web o en su página de “preguntas más frecuentes” (FAQ), que incluirá enlaces útiles y números de teléfono a los que llamar si necesitas ayuda o tienes preguntas. Para ver un ejemplo de cómo podría ser, echa un vistazo a la página de telemedicina que El Centro Médico El Pilar ha diseñado para sus pacientes.

Escoge un lugar privado

Hemos hablado mucho de seguridad digital, pero también hay que tener en cuenta el anticuado problema de las escuchas físicas. Cuando llegue el momento de la cita propiamente dicha, elige un lugar de tu casa donde puedas asegurarte cierta intimidad. (Por supuesto, no acudas a tu cita virtual en un lugar público.) Busca un espacio donde no te puedan oír los vecinos ni los transeúntes, preferiblemente un lugar como tu dormitorio, donde además puedas estar cómodo.

Cómo proteger tus dispositivos de fitness y wearables

Por su diseño, muchos wearables son grandes recolectores de datos. Por ellos circulan todo tipo de datos, sobre tus constantes vitales, patrones de sueño, por no hablar de tu paradero, como cuándo y dónde te gusta correr en tus días de entrenamiento. Mantener seguros estos dispositivos significa mantener segura también parte de tu información más personal.

Como siempre, investiga al fabricante

De forma muy similar a lo que hemos mencionado sobre los dispositivos inteligentes para el hogar y el IoT, comprueba el historial del fabricante. Lee las opiniones. Acude a fuentes de confianza. En definitiva, averigua hasta qué punto es privado y seguro tu dispositivo. Los mismos recursos enumerados anteriormente pueden ayudarte a realizar una compra informada.

Cuando se trata de privacidad, no todas las políticas de privacidad son iguales. Lo mismo ocurre con sus políticas de privacidad. Leer la política de privacidad te dirá qué tipo de datos recoge el dispositivo. Además, mostrará si se comparte con el fabricante y cómo, y si lo vende o comparte con otros. Del mismo modo, puedes tener en cuenta lo que encuentres en tu decisión de compra.

Ajusta la configuración de privacidad

Esto también variará de un dispositivo a otro, pero otra forma de bloquear tu privacidad es en la configuración del dispositivo. Busca opciones sobre seguimiento de ubicación, uso compartido en redes sociales y qué tipos de datos se comparten en línea además de los del dispositivo. En general, considera qué tipo de datos de fitness recopila y a dónde van. Si no te sientes cómodo con que esos datos acaben en manos de un desconocido, hazlos privados.

Cuando actualices a un nuevo dispositivo, borra el antiguo.

En la misma línea, ese viejo wearable tuyo puede estar repleto de datos. Antes de darlo, venderlo o reciclarlo, borra sus datos. Elimina todos los datos antiguos restaurando los ajustes de fábrica (tu fabricante puede enseñarte cómo hacerlo).

Además, elimina cualquier cuenta online antigua asociada a él si ya no la utilizas. Asegúrate de que también se borren todos los datos de esa cuenta, lo que te dejará con una cuenta menos que podría acabar siendo objeto de una filtración de datos. Puede ayudarte un servicio como nuestra limpieza de cuentas online de McAfee, que encontrarás en nuestros planes McAfee+.

Cómo proteger tus dispositivos móviles

Sin lugar a dudas, si hay un dispositivo que funciona como el mando a distancia de nuestras vidas, es nuestro smartphone. Los teléfonos inteligentes y los dispositivos móviles como ellos también necesitan protección, por derecho propio y porque se conectan a diario a muchos otros dispositivos.

Evita las tiendas de aplicaciones de terceros

Google Play y la App Store de Apple disponen de medidas para revisar y examinar las aplicaciones con el fin de garantizar que son seguras. Es muy posible que los sitios de terceros no lo hagan, y que alojen intencionadamente aplicaciones maliciosas como parte de una tapadera. Además, Google y Apple eliminan rápidamente las aplicaciones maliciosas de sus tiendas cuando las descubren, lo que hace que comprar en ellas sea aún más seguro.

Revisa las aplicaciones cuidadosamente

Comprueba al desarrollador: ¿ha publicado otras aplicaciones con muchas descargas y buenas críticas? Una aplicación legítima suele tener bastantes opiniones, mientras que las aplicaciones maliciosas pueden tener sólo un puñado de opiniones (falsas) de cinco estrellas. Por último, busca errores tipográficos y gramaticales tanto en la descripción de la aplicación como en las capturas de pantalla. Podrían ser una señal de que un hacker armó la aplicación y la subió rápidamente.

Sin embargo, mejor que buscar tú mismo las opiniones de los usuarios es obtener una recomendación de una fuente de confianza, como una publicación conocida o los propios editores de la tienda de aplicaciones. En este caso, gran parte del trabajo de investigación lo ha hecho por ti un revisor establecido. Una búsqueda rápida en Internet como “las mejores aplicaciones de fitness” o “las mejores aplicaciones para viajeros” debería hacer aparecer artículos de sitios legítimos que pueden sugerir buenas opciones y describirlas detalladamente antes de que las descargues.

Vigila los permisos de las aplicaciones

Otra forma que tienen los hackers de colarse en tu dispositivo es obtener permisos para acceder a datos como tu ubicación, tus contactos y tus fotos, y para ello utilizarán aplicaciones maliciosas. Si una aplicación te pide mucho más de lo que esperabas, como un simple juego de puzzle que te pide acceso a la cámara o al micrófono, puede que sea una estafa. Elimina la aplicación.

Bloquea tu teléfono – y vigílalo

Algunos delincuentes intentarán instalar programas espía en los propios teléfonos. Sin embargo, esto requiere acceso, tiempo y esfuerzo para conseguirlo. Bloquear el teléfono y tenerlo siempre cerca puede ayudar a evitar que los delincuentes infecten tu teléfono de esta forma.

Otro paso que puedes dar es familiarizarte con las funciones de bloqueo y borrado a distancia de tu dispositivo móvil. Muchos fabricantes ofrecen esta función en los dispositivos móviles. Considera seriamente la posibilidad de utilizarlo en caso de pérdida o robo.