Imagine que recibe un correo electrónico de banco$antander@sucuenta.com diciendo que han encontrado actividad sospechosa en el extracto de su tarjeta de crédito y le piden que verifique su información financiera. ¿Qué haría? Aunque puede tener la tentación de hacer clic en el vínculo que le indican para resolver el problema inmediatamente, es probable que todo esto sea obra de un ciberdelincuente. El phishing o suplantación de identidad es una estafa cuyo objetivo es engañarle para que facilite voluntariamente información personal importante. Para protegerse de estos timos, lo mejor es echar un vistazo a algunos ejemplos de correos electrónicos de phishing para familiarizarse con ellos.

¿Qué es el phishing?

El phishing es un delito informático que tiene como objetivo robar información confidencial. Los estafadores se hacen pasar por grandes empresas u otras entidades de confianza para que les facilite voluntariamente sus datos de acceso a un sitio web o incluso el número de su tarjeta de crédito.

¿Cómo son los correos o los SMS de phishing?

Un correo electrónico o un SMS de phishing (también conocido como SMiShing) es un mensaje falso que parece auténtico donde se le pide que proporcione información personal confidencial de diversas maneras. Si no se detiene a observar detenidamente estos correos o SMS, es posible que no llegue a diferenciar un mensaje auténtico de uno fraudulento. Los estafadores se esfuerzan por hacer que sus mensajes se parezcan mucho a los que suele enviar las empresas de confianza, por eso hay que mucho tener cuidado al abrir estos mensajes y hacer clic en los vínculos que contienen.

¿Cómo detectar un mensaje de phishing?

Con frecuencia son los propios estafadores quienes cometen errores básicos fáciles de detectar si se sabe dónde mirar. Cada vez que abra un correo electrónico o un mensaje de texto, desconfíe si observa lo siguiente:

Está mal escrito

Incluso las empresas más grandes llegan a cometer pequeños errores en sus comunicaciones. Pero los mensajes de phishing suelen contener errores gramaticales, faltas de ortografía y otros errores flagrantes que las grandes empresas no cometerían. Si ve muchos errores gramaticales muy evidentes en un correo electrónico o SMS donde se le pide información personal, es muy probable que se trate de una estafa de phishing.

El logotipo tiene un aspecto extraño

Para reforzar su credibilidad, los estafadores suelen robar los logotipos de las organizaciones por las que se hacen pasar. Sin embargo, muchos de esos logotipos no se ven correctamente ya que, al copiarlos, no han respetado la proporción de la imagen o han rebajado demasiado su resolución. Si tiene que entrecerrar los ojos para distinguir el logotipo del mensaje, lo más probable es que se trate de phishing.

La URL no coincide

El phishing siempre se basa en algún vínculo en el que se supone que hay que hacer clic. Para comprobar si el vínculo que ha recibido es auténtico:

- Pase el ratón por encima del vínculo para que se muestre la URL. Las URL falsas suelen estar “mal escritas”, es una de las pistas más frecuentes. Si pasa el ratón por encima del vínculo, podrá ver la URL sin hacer clic en él. Si la dirección URL tiene aspecto sospechoso, no interactúe con ella.

- Haga clic en el vínculo con el botón derecho del ratón, cópielo y pegue la URL en un procesador de textos. Así podrá examinar detenidamente el vínculo en busca de errores gramaticales u ortográficos sin que le dirija a la página web potencialmente maliciosa.

- Si está usando un dispositivo móvil, puede comprobar la URL manteniendo pulsado el vínculo con el dedo.

Si la URL que se ve no coincide con la entidad que supuestamente le ha enviado el mensaje, es probable que el correo electrónico sea falso.

Tipos de correos electrónicos y SMS de phishing

Los mensajes de phishing pueden tener aspectos muy variados, pero hay algunos tipos que se repiten más que otros. Vamos a analizar algunos ejemplos de las técnicas de phishing más frecuentes:

Cuentas suspendidas

Algunos mensajes de phishing parecen notificarle que su banco ha suspendido temporalmente su cuenta debido a una actividad inusual. Si recibe un correo electrónico donde se le informa de la suspensión de una cuenta en un banco que no es el suyo, elimínelo sin pensárselo dos veces. En caso de que sí que tenga cuenta en el banco del mensaje, la cosa se complica un poco. Siga los métodos que hemos mencionado para comprobar la autenticidad del mensaje y, si sigue sin estar seguro, siempre es mejor ponerse en contacto directamente con su banco antes de hacer clic.

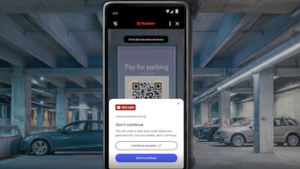

Autenticación de dos factores

La autenticación de dos factores se ha convertido en algo muy habitual, por lo que es probable que esté acostumbrado a recibir correos electrónicos que le piden que confirme sus datos de acceso con códigos numéricos de seis dígitos. Los estafadores también saben que este tipo de autenticación hoy en día es la norma y podrían aprovecharse de este servicio que supuestamente protege su identidad. Si recibe un correo electrónico en el que se le pide que se conecte a una cuenta para confirmar su identidad, utilice los criterios mencionados anteriormente para comprobar la autenticidad del mensaje. Tenga especial cuidado si alguien le pide que use la autenticación de dos factores para una cuenta a la que no ha accedido desde hace tiempo.

Devoluciones de impuestos

Todos sabemos lo importante que es la campaña de la renta. Por eso los estafadores aprovechan esos meses para enviar correos electrónicos haciéndose pasar por la Agencia Tributaria. No se fíe de los mensajes que le informan de ingresos inesperados en efectivo y menos aún de los correos electrónicos que supuestamente le envía la Agencia Tributaria, ya que este organismo solo se pone en contacto con los contribuyentes mediante correo postal. Las estafas de phishing asociadas a la devolución de impuestos son especialmente peligrosas, ya que suelen pedirle su número de la Seguridad Social y los datos de su cuenta bancaria.

Confirmaciones de pedidos

Otra de las estafas más frecuentes es la de la confirmación de pedidos de supuestas compras. Se trata de mensajes que suelen contener “recibos” adjuntos al correo electrónico o vínculos que dicen contener más información sobre su pedido. Los hackers suelen utilizar estas vías para colarse en el dispositivo de la víctima e infectarlo con malware.

Phishing en el trabajo

También hay que tener cuidado con el phishing cuando se utiliza el correo electrónico del trabajo. Una de las estafas más recurrentes es la de los mensajes redactados de tal manera que parecen enviados por un alto directivo de la empresa. En estos mensajes se les pide a los empleados que envíen fondos a supuestos clientes, fondos que acaban en los bolsillos de los estafadores. Siga los consejos que le hemos dado para identificar estos correos electrónicos falsos.

Cuando el phishing pasa desapercibido

Muchos hackers siguen buscando nuevas vías para evitar que los usuarios más avezados lleguen a identificar sus estafas. La técnica de evasión más reciente se basa en la detección de máquinas virtuales para pasar desapercibido. Las empresas de ciberseguridad suelen utilizar dispositivos automatizados o máquinas virtuales (un archivo informático que se comporta como un ordenador) para determinar si un sitio web es auténtico o no. Pero ahora, algunos kits de phishing contienen JavaScript -un lenguaje de programación que permite implementar funciones complejas en las páginas web- que comprueba si una máquina virtual está analizando la página web. Si detecta algún intento de análisis, el kit de phishing mostrará una página en blanco en lugar de la página de phishing para que la máquina virtual no la detecte. Para no caer en este tipo de estafas e ir un paso por delante de los ciberdelincuentes, debe conocer las técnicas de phishing más recientes.

¿Qué ocurre si hace clic en un vínculo de un mensaje de phishing?

No haga clic en los vínculos de mensajes sospechosos. Si hace clic en un vínculo enviado por un estafador, seguramente acabe en una página web con un formulario en el que podrá introducir datos confidenciales como su número de la Seguridad Social, la información de su tarjeta de crédito o datos de acceso a sus cuentas. No introduzca ningún dato en esa página.

¿Qué hacer si sospecha que ha sido víctima de una estafa de phishing?

Si ha llegado a introducir sus datos en una página web asociada a un mensaje sospechoso sin saberlo, deberá realizar un análisis completo de malware en su dispositivo. Una vez finalizado el análisis, haga una copia de seguridad de todos sus archivos y cambie sus contraseñas. Aunque solo le haya proporcionado al estafador los datos de una cuenta, es posible que, gracias a ellos, haya conseguido otros datos personales, por lo que es importante cambiar todas las contraseñas de Internet siempre que sospeche que ha sido víctima de un ataque de phishing.

Consejos para reconocer un correo electrónico de phishing

Terminemos con algunos consejos para evitar los correos electrónicos de phishing:

- En caso de duda, póngase en contacto directamente con la organización que supuestamente le ha enviado el mensaje en lugar de hacer clic en los vínculos.

- Revise detenidamente el mensaje sospechoso en busca de indicios de phishing: frases mal escritas, logotipos de mala calidad o direcciones URL que no coinciden.

- Si hace clic por accidente en un vínculo de phishing, no introduzca ningún dato y cierre la página.

- Si cree que está sufriendo ataques de phishing, realice un análisis antivirus, haga una copia de seguridad de sus archivos y cambie todas sus contraseñas.

Manténgase protegido

Los ataques de phishing solo afectan a los usuarios que no están prevenidos. Ahora que sabe cómo detectar estos mensajes y qué hacer si cree que le están atacando, es mucho menos probable que caiga en la trampa. Tenga cuidado con su información personal en Internet y actúe con precaución siempre que alguien le pida que divulgue datos confidenciales sobre su identidad, su dinero o los datos de acceso a sus cuentas.

Para mantenerse informado acerca de las novedades de McAfee y de las amenazas de seguridad más recientes para particulares y dispositivos móviles, siga a @McAfee_ES en Twitter, suscríbase a nuestra lista de correo, escuche nuestro podcast Hackable? (en inglés) y haga clic en “Me gusta” en nuestro perfil de Facebook.