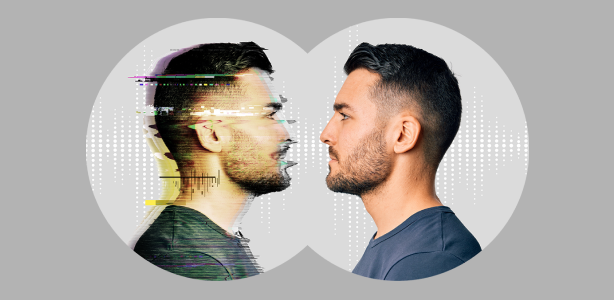

Basta con tres segundos de audio.

Los ciberdelincuentes han adoptado herramientas de clonación de voz de inteligencia artificial (IA) de reciente creación para llevar a cabo una nueva clase de estafa. Con una pequeña muestra de audio, pueden clonar la voz de casi cualquier persona y dejar mensajes falsos en un buzón de voz o enviar audios por servicios de mensajería.

El objetivo, en la mayoría de los casos, es engañar a la gente para que les den cientos, o incluso miles, de dólares.

Auge en los ataques de clonación de voz con IA

Nuestro reciente estudio global descubrió que de las 7000 personas encuestadas, una de cada cuatro, dijo que había experimentado una estafa de clonación de voz con IA o conocía a alguien que lo había hecho. Además, nuestro equipo de investigación de McAfee Labs descubrió la facilidad con la que los ciberdelincuentes pueden llevar a cabo estas estafas.

Con tan solo una breve grabación de la voz de una persona y un guion elaborado por un ciberdelincuente, estos mensajes de voz clonados suenan convincentes. De hecho, según nuestra encuesta global, el 70% de las personas dijeron que no estaban seguros al intentar distinguir entre una voz clonada y una voz real.

Los ciberdelincuentes se centran en un tipo de mensajes muy concretos. Mensajes urgentes y llenos de angustia. Lo que hacen es utilizar una herramienta de clonación para hacerse pasar por un amigo o familiar de la víctima con un mensaje de voz sobre un accidente de coche, o, tal vez, dicen que les han robados o están heridos. De cualquier manera, en el mensaje falso siempre dicen que necesitan dinero de inmediato.

En general, este tipo de estafa ha demostrado ser bastante efectiva hasta ahora. Una de cada diez personas encuestadas en nuestro estudio dijo que ha recibido un mensaje de un clon de voz con IA, y el 77% de esas víctimas dijeron que perdieron dinero como resultado.

El alto coste de la clonación de voz con IA

De las personas que reportaron haber perdido dinero, el 36% dijo que perdió entre 500 y 3000 dólares, mientras que el 7% perdió sumas de entre 5000 y 15 000 dólares.

Por supuesto, un clon necesita un original. A los ciberdelincuentes no les resulta difícil conseguir archivos de voz originales para crear sus clones. Según nuestro estudio, el 53 % de los adultos afirmó compartir regularmente sus datos de voz online o en notas grabadas, al menos una vez a la semana, mientras que un 49 % lo hace hasta diez veces en ese mismo periodo. Toda esta actividad genera grabaciones de voz que podrían ser objeto de pirateo, robo o acabar siendo compartidas (ya sea accidental o intencionadamente con fines delictivos).

Ten en cuenta que las personas actualmente publican videos de sí mismas en plataformas como YouTube, comparten clips en las redes sociales e incluso pueden participar en podcasts. Solo accediendo a fuentes relativamente públicas, los ciberdelincuentes pueden disponer de arsenal con suficiente material para sus fines.

Casi la mitad (45 %) de los encuestados dijeron que responderían a un mensaje de su buzón de voz o a un audio si creen que es de un amigo o ser querido que necesita dinero, especialmente si piensan que la solicitud procede de su pareja o cónyuge (40 %), madre (24%) o hijo (20%).

Además, informaron que probablemente responderían a uno de estos mensajes si el remitente del mensaje dijera que:

- Ha tenido un accidente de tráfico (48%).

- Ha sufrido un robo (47%).

- Ha perdido su teléfono o cartera (43%).

- Necesita ayuda mientras viaja en el extranjero (41%).

Estos mensajes son los últimos ejemplos de ataques dirigidos de “spear phishing”, que se dirigen a personas específicas y dan información muy concreta que parece lo suficientemente creíble como para actuar conforme a lo que piden. Los ciberdelincuentes a menudo obtienen esta información de los perfiles públicos de las redes sociales y otros lugares de Internet donde las personas publican sobre sí mismos, sus familias, sus viajes, etc., y luego intentan sacar provecho.

Los métodos de pago varían, pero los ciberdelincuentes suelen pedir formas difíciles de rastrear o recuperar, como tarjetas regalo, transferencias bancarias, tarjetas de débito recargables e incluso criptomonedas. Si alguien te pide utilizar este tipo de pagos, es una clara señal de que hay algo sospechoso. Podría tratarse fácilmente de una estafa.

Herramientas de clonación de voz con IA: disponibles gratuitamente para los ciberdelincuentes

Junto con esta encuesta, los investigadores de McAfee Labs dedicaron dos semanas a investigar la accesibilidad, la facilidad de uso y la eficacia de las herramientas de clonación de voz con IA. Enseguida encontraron más de una docena disponibles gratuitamente en Internet.

Estas herramientas requerían solo un nivel básico de experiencia y conocimientos para su uso. En un caso, bastaron tres segundos de audio para producir un clon con un 85% de coincidencia de voz con el original (según la evaluación comparativa y la valoración de los investigadores de seguridad de McAfee). Un mayor entrenamiento puede aumentar aún más la precisión. Entrenando los modelos de datos, los investigadores de McAfee consiguieron una coincidencia de voz del 95% con sólo un pequeño número de archivos de audio.

Los investigadores de McAfee también descubrieron que podían replicar fácilmente acentos de todo el mundo, ya fueran de EEUU, Reino Unido, India o Australia. Sin embargo, las voces más distintivas fueron más difíciles de copiar, como las personas que hablan con un ritmo o estilo inusual (por ejemplo, la voz del actor Christopher Walken). Algunas voces demandan un mayor esfuerzo para clonarlas con precisión, lo que reduce la probabilidad de que las personas que las poseen sean clonadas, al menos con la tecnología de IA actualmente disponible, excluyendo las imitaciones de carácter cómico.

El equipo de investigación destacó que esto representa otra forma en la que la IA ha disminuido la barrera de entrada para los ciberdelincuentes. Ya sea utilizándolo para crear malware, escribir mensajes engañosos en estafas románticas, o ahora con los ataques de spear phishing con tecnología de clonación de voz, nunca ha sido tan fácil cometer ciberdelitos de aspecto y sonido sofisticados.

Del mismo modo, el estudio también concluyó que el aumento de las falsificaciones con IA (deepfakes) y cualquier otro tipo de desinformación creada con herramientas de inteligencia artificial ha hecho que las personas sean más escépticas sobre lo que ven en línea. Los datos hablan por sí solos: el 32 % de los adultos dijo que su confianza en las redes sociales es menor que nunca.

Puedes protegerte tomando medidas:

- Establece una palabra clave verbal con tus hijos, familiares o amigos íntimos de confianza. Asegúrate de que sólo la conozcáis tú y tus allegados. (Los bancos y las empresas de alarmas suelen establecer cuentas con una palabra clave del mismo modo para asegurarse de que eres realmente tú cuando hablas con ellos). Asegúrate de que todos la conozcan y la utilicen en los mensajes cuando pidan ayuda.

- Cuestiona siempre la fuente. Además de las herramientas de clonación de voz, los estafadores disponen de otras herramientas que pueden falsear los números de teléfono para que parezcan legítimos. Aunque sea un mensaje de voz o de texto de un número que reconoces, detente, haz una pausa y piensa. ¿Te parece realmente la persona que crees que es? Cuelga y llama directamente a la persona o intenta verificar la información antes de responder.

- Piensa antes de hacer clic y compartir. ¿Quién está en tus redes sociales? ¿Hasta qué punto les conoces realmente y confías en ellos? Cuanto más amplias sean tus conexiones, mayor será el riesgo al que te expongas al compartir contenido sobre ti. Ten cuidado con los amigos y contactos que tienes en Internet y configura tus perfiles sólo para “amigos y familiares”, de modo que no estén disponibles para el gran público.

- Protege tu identidad. Los servicios de supervisión de identidad pueden notificarte si tu información personal llega a la web oscura y orientarte sobre medidas de protección. Esto puede ayudar a cerrar otras vías por las que un estafador puede intentar hacerse pasar por ti.

- Borra tu nombre de los sitios de intermediarios de datos. ¿Cómo ha conseguido ese estafador tu número de teléfono? Lo más probable es que hayan sacado esa información de un sitio de intermediación de datos. Los intermediarios de datos compran, recopilan y venden información personal detallada, que recopilan de varias fuentes públicas y privadas, como registros locales, estatales y federales, además de terceros. La limpieza de cuentas online encuentra datos personales vinculados a cuentas no utilizadas para que puedas eliminar tu información y reducir tu exposición en Internet.

Consulta tu mismo los resultados del estudio

De un clip de audio de tres segundos pueden salir muchas cosas. Con la llegada de las herramientas de clonación de voz basadas en IA, los ciberdelincuentes han creado una nueva forma de estafa. Con una precisión posiblemente asombrosa, estas herramientas pueden permitir a los ciberdelincuentes clonar casi a cualquier persona. Todo lo que necesitan es un breve clip de audio para iniciar el proceso de clonación.

Sin embargo, existen varias formas de mantenernos protegidos frente este tipo de ataques. Intuición a la hora de determinar lo que es real de lo que no, junto con unas cuantas medidas de seguridad sencillas, pueden ayudarte a ti y a tus seres queridos a no caer en estas estafas de clonación de voz de IA. Para conocer más a fondo los datos de la encuesta, junto con un desglose por países, descárgate un ejemplar de nuestro informe aquí.

Metodología de la encuesta

La encuesta fue realizada entre el 27 de enero y el 1 de febrero de 2023 por la empresa de investigación de mercados MSI-ACI, invitando a personas mayores de 18 años a rellenar un cuestionario en línea. En total, 7.000 personas completaron la encuesta procedentes de nueve países, entre ellos Estados Unidos, Reino Unido, Francia, Alemania, Australia, India, Japón, Brasil y México.